| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

- prototypepattern 예시 example

- 암표거래

- 생성패턴 행위패턴 구조패턴

- strucuture charat

- cron

- 리버스쉘

- 객체 상속 속성 인스턴스 메소드 오퍼레이션

- 클래스 관계

- madia designer ui design

- 소프트웨어공학 디자인패턴

- base64

- nc reverse shell

- 모듈구조도

- status diagram

- 구조적 설계

- UseCase

- telnet

- ui 디자인 기본원칙

- fan-in fan-out

- 상태다이어그램

- sofrware architeture

- ssh

- 매크로를 바라보는 시각

- gof design pattern

- factory metohd pattern

- usecase description

- Bandit

- 팬인과 팬아웃

- 디자인패턴

- bandit21

- Today

- Total

2.log

Insecure_Client_Initiated_Renegotiation 본문

Insecure_Client_Initiated_Renegotiation

암호화 통신 시 재협상 제한이 미흡해서 일어나는 취약점

재협상 종류

Client-initiated secure renegotiation

Client-initiated insecure renegotiation

Server-initiated secure renegotiation

Server-initiated insecure renegotiation

확인방법

점검하고자 하는 사이트에서 명령어를 통해 재협상 시도후 리턴 값 확인해 취약 유무 판별

$ openssl s_client -connect IP:PORT

---

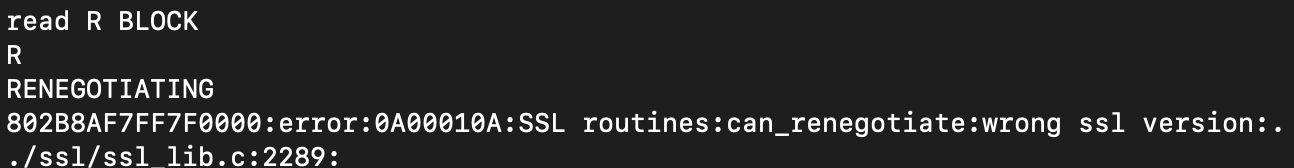

read R BLOCK 이 뜨면 대문자 R (RENEGOTIATING), 재협상 시도하는 명령 입력

R 명령 입력 시 위와 같이 error 발생하고 아무 동작 이루어지지 않으면 양호한 상태

취약할 때에는 아래와 같이 재협상 일어나고 공격(DoS, Denial of Service) 가능해짐 (악성 ClientHello msg 보냄)

>> why? SSL 암호화 협상 프로세스는 클라이언트보다 서버에서 많은 리소스를 사용하는데, 재협상은 클라이언트 측에서 secure or insecure 하게 시작될 수도 있기 때문에, 만약 클라이언트가 재협상 프로세스를 시작할 수 있는 경우 공격자는 서비스 거부 공격(DoS)으로 서버를 사용할 수 없게 만들어 버릴 수 있는 것

SSL/TLS renegotiation 공격 시나리오

1. MITM (Man-in-the-Middle attack, injection culnerability) : HTTP 세션에 payload 삽입하여 통신 주체들을 속인 뒤 중간에서 정보 탈취

2. DoS (Denial of Service attack) : SSL 연결 프로세스에서 클라이언트보다 서버측에서 15배 더 많은 전력을 소비한다는 점을 악용해 클라이언트 측에서 수백 번의 핸드셰이크를 보내 서비스 마비시킴

대응

클라이언트 측 재협상 비활성화/제한 하기

OpenSSL 1.0.2 버전 업데이트하기 (1.1.1-1.1.1j : affected / 1.1.1k not impacted)

[출처]

https://bourbonkk.tistory.com/4

Insecure Client-Initiated Renegotiation 취약점 및 조치방안

지인을 통해 금보원에 새로운 취약점 몇 개가 추가되었다고 들었는데 처음듣는 부분이 있어서 포스팅한다. 취약점 이름은 Insecure Client-Initiated Renegotiation 이 설정이 미흡하게 되어 있다면 DoS 형

bourbonkk.tistory.com

OpenSSL Cookbook 3rd Edition - 2.16 Testing Renegotiation

www.feistyduck.com

https://crashtest-security.com/secure-client-initiated-ssl-renegotiation/

What Is the SSL Renegotiation Vulnerability?

The negotiation process of the SSL encryption uses much more resources on the server than on the client. The client can initiate the SSL renegotiation.

crashtest-security.com

'HACKING > Bandit+' 카테고리의 다른 글

| 리다이렉트(Redirect)과 포워드(Forward) 차이 (0) | 2023.03.30 |

|---|---|

| OpenSSL 과 s_client (0) | 2023.03.28 |

| HeartBleed 취약점에 대하여 (0) | 2023.03.26 |

| netstat 상태값과 옵션 정리 (0) | 2023.03.26 |

| SSL/TLS 에 대하여 (0) | 2023.03.25 |